در شرایطی که کل روزمرگی ما تحت وب هست، دو واژه SSL و TLS همیشه به گوش میخورند. احتمالاً شما هم بهعنوان صاحب وبسایت، زمان خرید گواهی امنیت یا بررسی تنظیمات سرور با این دو اصطلاح برخورد کردهاید. بسیاری از افراد این دو را یکسان فرض میکنند، اما حقیقت این است که TLS نسخه تکاملیافته و جایگزین SSL است. در این مقاله، به زبان ساده و با نگاهی به جدیدترین استانداردهای امنیتی در سال ۲۰۲۶، تفاوتهای این دو پروتکل را بررسی میکنیم. در ادامه هر جا نامی از سرور برده شده است، منظور سرور مجازی یا سرور اختصاصی خواهد بود و تفاوتی بین این دو قایل نشده ایم.

تاریخچه: از SSL تا TLS

داستان امنیت وب به سال ۱۹۹۴ بازمیگردد، زمانی که شرکت Netscape پروتکل SSL را برای برقراری ارتباط امن بین مرورگر و سرور معرفی کرد. سه نسخه از این پروتکل منتشر شد: SSL 1.0 (هرگز منتشر نشد)، SSL 2.0 (۱۹۹۵) و SSL 3.0 (۱۹۹۶). اما با پیشرفت تکنولوژی، باگها و آسیبپذیریهای امنیتی این پروتکل نظیر آسیبپذیری POODLE در SSL 3.0، کارشناسان را بر آن داشت تا به فکر جایگزین بهتری باشند

در سال ۱۹۹۹، سازمان IETF (Internet Engineering Task Force) پروتکل TLS را بهعنوان جانشین SSL معرفی کرد. TLS 1.0 در واقع ارتقایی بر SSL 3.0 بود، اما تفاوتها به حدی بود که بهعنوان یک پروتکل جدید شناخته شد. پس از آن، نسخههای TLS 1.1 (۲۰۰۶)، TLS 1.2 (۲۰۰۸) و نهایتاً TLS 1.3 (۲۰۱۸) منتشر شدند. امروزه، تمام نسخههای SSL (۲.۰ و ۳.۰) و نسخههای TLS 1.0 و ۱.۱ رسماً منسوخ شده و وبسایتهای معتبر تنها از TLS 1.2 و TLS 1.3 پشتیبانی میکنند.

تفاوتهای فنی کلیدی

تفاوت SSL و TLS را میتوان در سه حوزه اصلی بررسی کرد:

۱. فرآیند Handshake (دستدهی)

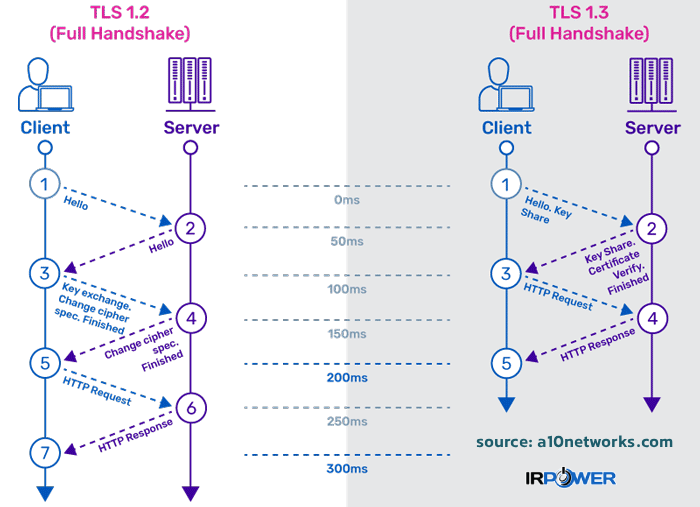

فرآیند Handshake جایی است که مرورگر و سرور برای برقراری ارتباط امن به توافق میرسند. در SSL و حتی TLS 1.2، این فرآیند زمانبر و شامل دو رفت و برگشت (۲-RTT) بین کلاینت و سرور بود. اما در TLS 1.3، این فرآیند به یک رفت و برگشت (۱-RTT) کاهش یافته و حتی برای اتصالات مجدد، قابلیتی به نام ۰-RTT (صفر رفت و برگشت) اضافه شده است. این یعنی TLS 1.3 سرعت بارگذاری وبسایت را بهطور محسوسی افزایش میدهد و تجربه کاربری بهتری ارائه میکند. برخی آزمایشها نشان میدهد که TLS 1.3 میتواند زمان اتصال اولیه را تا ۵۰٪ کاهش دهد.

۲. الگوریتمهای رمزنگاری

SSL از الگوریتمهای قدیمی و ضعیفی مانند RC4، 3DES و MD5 برای رمزنگاری و احراز هویت استفاده میکرد که امروزه به راحتی قابل شکستن هستند. در مقابل، TLS از الگوریتمهای پیشرفته و امنتری پشتیبانی میکند

- TLS 1.2: پشتیبانی از الگوریتمهای قدرتمند مانند AES-GCM.

- TLS 1.3: پشتیبانی اجباری از الگوریتمهای مدرن (AEAD) مانند AES-GCM و ChaCha20-Poly1305. همچنین الگوریتمهای ضعیف و قدیمی بهکلی از این نسخه حذف شدهاند.

- Perfect Forward Secrecy (PFS): یکی از مهمترین ویژگیهای TLS (بهویژه نسخه ۱.۳) پشتیبانی اجباری از PFS است. این ویژگی تضمین میکند که حتی اگر کلید خصوصی سرور در آینده لو برود، ترافیک رمزنگاریشده گذشته قابل دیکد شدن نخواهد بود .

۳. پیامهای هشدار

در SSL، پیامهای هشدار به صورت متنی و بدون رمزنگاری ارسال میشدند. اما در TLS 1.3، تمام این پیامها رمزنگاری میشوند و اطلاعات کمتری در اختیار مهاجمان قرار میدهند.

چرا همچنان میگوییم “گواهی SSL”؟

این یک سردرگمی رایج است. وقتی شما یک “گواهی SSL” از یک شرکت معتبر خریداری میکنید، در واقع یک گواهی TLS دریافت کردهاید. اصطلاح “گواهی SSL” به دلیل عادت تاریخی و آشنا بودن نام، همچنان در بازار استفاده میشود، اما سرور شما هنگام نصب این گواهی از پروتکل TLS برای برقراری ارتباط امن استفاده خواهد کرد .

مراحل عملکرد پروتکل SSL:

۱. سلام و معرفی (ClientHello)

شما (مرورگر) به سرور بانک میگویید: “سلام، من میخواهم یک ارتباط امن برقرار کنم. این لیست قفلها و روشهای رمزنگاری است که بلدم. همچنین یک عدد تصادفی برای شروع کار میفرستم.”

۲. معرفی و مدرک (ServerHello و Certificate)

سرور بانک جواب میدهد: “باشه، از بین روشهایی که گفتی، ما از این روش استفاده میکنیم.”

بعد سرور یک کارت شناسایی دیجیتالی (گواهی دیجیتال) برای شما میفرستد که روی آن آدرس بانک و یک قفل عمومی (کلید عمومی) حک شده است. این کارت را یک مرکز بالا دستی (CA) امضا کرده تا مطمئن شوید سرور واقعاً بانک است و کلاهبردار نیست.

۳. ساخت کلید مشترک (Key Exchange)

شما کارت را بررسی میکنید. اگر همه چیز درست بود، یک عدد رمز سوم می سازید (پیش-کلید یا همان PreKey). این عدد را با همان قفل عمومی که سرور فرستاده بود، قفل میکنید (رمزنگاری میکنید) و فقط برای سرور میفرستید. هیچکس دیگر نمیتواند آن را باز کند.

حالا شما و سرور هر کدام این سه عدد (عدد شما، عدد سرور، عدد رمز سوم) را دارید. از ترکیب اینها، یک کلید خصوصی مشترک می سازید که هر دو بلدید.

۴. شروع مکالمه خصوصی

به سرور می گویید: “از این به بعد با همون کلید مشترک حرف میزنیم” و یک پیغام تست میفرستید. اگر سرور توانست آن را درست بخواند و جواب درست بدهد، ارتباط امن برقرار شده است. از این لحظه به بعد، تمام مکالمات شما با همان کلید مشترک قفل و باز میشود.

مراحل عملکرد پروتکل TLS

TLS 1.3 آخرین نسخه از پروتکلهای امنیتی است که جانشین SSL شده است. خیلی ساده تر و سریعتر از SSL کار میکند. مثل این است که مذاکره رسمی قبلی را خیلی خلاصه کرده اند:

۱. سلام و ارائه همزمان اطلاعات (ClientHello با Key Share)

در TLS جدید، شما باهوش تر عمل میکنید. در همان سلام اولیه، هم لیست روشها را می گویید، هم یک حدس اولیه از کلید مشترک را میفرستید. یعنی شما یک تکه از پازل کلید را در همان پیام اول به سرور میدهید. (دیگر منتظر جواب نمی مانید تا بگویید چطور کلید بسازید.)

۲. جواب نهایی سرور (ServerHello و Finished)

سرور که میبیند شما حدس خوبی زده اید، تکه پازل خودش را تکمیل میکند و در همان جواب اول میگوید: «قبول است. ببین گواهی من این است ، من هم تکه پازلم را کامل کردم. حالا ما هر دو کلید مشترک را داریم.»

یعنی در همین یک رفت و برگشت، هم هویت سرور تأیید شد، هم کلید ساخته شد. تمام شد! از پیام بعدی، شما میتوانید داده اصلی (مثل رمز کارت بانکی) را بفرستید.

۳. حالت فوق العاده سریع (۰-RTT یا حالت صفر تاخیر)

اگر قبلاً به این سایت رفته باشید، TLS 1.3 یک کار قشنگ دیگر هم میکند: یک یادگاری (نشان) به شما میدهد. دفعه بعد که میخواهید به همان سایت بروید، در همان اولین پیام، هم سلام می کنید، هم نشان را پس می فرستید، هم همان لحظه اولین تکه از داده اصلی (مثل درخواست صفحه) را قفل شده میفرستید.

سرور نشان را میبیند و میگوید «آها، قبلاً دیدمت». پس بدون اتلاف وقت، در قفل را باز میکند و صفحه را نشان میدهد. انگار در باز است و شما مستقیم میروید تو.

وضعیت فعلی و آینده امنیت وب

TLS 1.3؛ استاندارد طلایی ۲۰۲۶

امروزه، TLS 1.3 بهعنوان امنترین و سریعترین پروتکل رمزنگاری شناخته میشود. بیش از ۹۵٪ از ترافیک وبسایتها توسط این نسخه پشتیبانی میشود و تمام مرورگرهای مدرن از آن استفاده میکنند. این پروتکل نه تنها امنیت بیشتری فراهم میکند، بلکه با بهینهسازی فرآیند Handshake، تأخیر (Latency) را کاهش داده و سرعت بارگذاری صفحات را بهبود میبخشد .

تهدید رایانش کوانتومی

آینده رمزنگاری وب با ظهور رایانههای کوانتومی دستخوش تحول خواهد شد. الگوریتمهای کنونی مانند RSA و ECC در معرض خطر شکسته شدن توسط رایانههای کوانتومی قرار دارند. پروتکل TLS 1.3 به دلیل طراحی ماژولار خود، آمادگی لازم برای جایگزینی الگوریتمهای فعلی با الگوریتمهای مقاوم در برابر کوانتوم (Post-Quantum Cryptography) را دارد. شرکتهای بزرگی مانند Google و Cloudflare از سالها پیش آزمایشهای خود را در این زمینه آغاز کردهاند و مؤسسه NIST نیز در حال نهاییسازی استانداردهای جدید رمزنگاری پساکوانتومی است .

انطباق با استانداردهای بینالمللی

برای کسبوکارهایی که با دادههای حساس سروکار دارند (بانکها، فروشگاههای آنلاین، ارائهدهندگان خدمات درمانی)، استفاده از TLS 1.2 یا بالاتر یک الزام قانونی و انطباقی است. استانداردهایی مانند PCI-DSS v4.0 (برای پرداختهای کارتی) و GDPR (برای حفاظت از دادههای شخصی) صراحتاً استفاده از پروتکلهای امن و بهروز را اجباری کردهاند.

انطباق با استانداردهای بینالمللی

برای کسبوکارهایی که با دادههای حساس سروکار دارند (بانکها، فروشگاههای آنلاین، ارائهدهندگان خدمات درمانی)، استفاده از TLS 1.2 یا بالاتر یک الزام قانونی و انطباقی است. استانداردهایی مانند PCI-DSS v4.0 (برای پرداختهای کارتی) و GDPR (برای حفاظت از دادههای شخصی) صراحتاً استفاده از پروتکلهای امن و بهروز را اجباری کردهاند .

یک استاندارد ماژولار :

وقتی صحبت از ماژولار یا سلسلهمراتبی بودن TLS میشود، در واقع به دو مفهوم کلیدی اشاره داریم:

- لایهبندی پروتکل (Layering): نحوه قرارگیری اجزای مختلف پروتکل بر روی یکدیگر.

- سلسلهمراتب کلیدها (Key Hierarchy): فرآیند تولید و مشتقسازی کلیدهای رمزنگاری از یک راز اصلی.

این دو ویژگی به TLS اجازه میدهند تا یک پروتکل پیچیده، به ماژولهای سادهتر و قابل اثباتی تقسیم شود

- لایه بالایی: پروتکلهای Handshake (دستدهی)، هشدار و غیره: این لایه وظیفه برقراری ارتباط، احراز هویت و توافق بر سر تنظیمات امنیتی را بر عهده دارد. مشهورترین زیرمجموعه آن، پروتکل Handshake است که شامل مراحل احوالپرسی، تبادل گواهی دیجیتال و توافق بر سر کلیدها میباشد. پیامهای هشدار (Alert) نیز در این لایه تعریف میشوند تا خطاها یا پایان اتصال را اطلاعرسانی کنند

- لایه پایینی: پروتکل Record (رکورد): این لایه وظیفهی دریافت دادهها از لایه بالایی (اعم از دادههای Handshake، دادههای کاربری یا هشدارها)، قطعهقطعه کردن، فشردهسازی (اختیاری) و در نهایت رمزنگاری آنها را بر عهده دارد . در واقع، Record Protocol قلب امنیت انتقال داده است و هر آنچه که از لایههای بالاتر میآید را به شکلی امن برای ارسال روی شبکه بستهبندی میکند . این لایه از الگوریتمهای پیشرفته رمزنگاری تاییدشده (AEAD) برای این کار استفاده میکند.

چگونه وبسایت خود را امن کنیم؟

برای اطمینان از امنیت وبسایت خود در سال ۲۰۲۶، موارد زیر را رعایت کنید:

- غیرفعال کردن پروتکلهای قدیمی: در سرور خود (Apache، Nginx، IIS) پشتیبانی از SSL 2.0، SSL 3.0، TLS 1.0 و TLS 1.1 را بهکلی غیرفعال کنید .

- فعالسازی TLS 1.2 و TLS 1.3: اطمینان حاصل کنید که سرور شما از TLS 1.2 و TLS 1.3 پشتیبانی میکند. پیکربندی را بهگونهای انجام دهید که مرورگرها ابتدا TLS 1.3 را انتخاب کنند .

- استفاده از کلیدهای قوی: برای گواهی خود از کلیدهای RSA با طول ۲۰۴۸ بیت یا بالاتر، یا ترجیحاً از الگوریتم ECC (منحنی بیضوی) استفاده کنید که سرعت و امنیت بالاتری دارد .

- اجرای HSTS: با فعالسازی هدر HSTS (HTTP Strict Transport Security) به مرورگرها اعلام کنید که وبسایت شما تنها از طریق HTTPS قابل دسترسی است و هرگز سعی نکنند با HTTP به آن متصل شوند .

- تست و پایش: از ابزارهای آنلاین مانند SSL Labs استفاده کنید و بهطور مرتب تنظیمات امنیتی سرور خود را بررسی نمایید.

- در سرویس های CDN مانند کلادفلیر برخی از انواع گواهی های امنیتی منطبق بر پکیجی که تهیه کرده اید ارائه می شود، حتی در پلن رایگان نیز توصیه می شود حتما SSL/TLS را فعال کنید.

شرکت IRPOWER با همکاری شرکت های Certum و Sectigo انواع گواهی های امنیتی چه برای دامنه های ملی ایران و چه برای دامنه هایی با پسوندهای بین المللی در کمتر از ۱ ساعت صادر و در نصب و فعالسازی ان در سرورهای شخصی شما نیز خدمات پشتیبانی ارائه می کند. جهت اطلاع از شرایط تهیه گواهی های امنیتی خرید SSL را مطالعه کنید.